Datensicherungen sind wichtiger als je zuvor! Das treu funktionierende Handy ...

Datensicherungen sind wichtiger als je zuvor!

Das treu funktionierende Handy geht kaputt oder verloren, man wird Opfer eines Virus der alle Daten verschlüsselt oder die gesamte Technik mit den gespeicherten Daten ist defekt oder geht durch eine Katastrophe gleich ganz verloren.

Alles realistische Szenarien die täglich stattfinden und die letzte Rettung ist eine vorhandene Datensicherung. Abgesehen von den verlorenen Daten und der damit verbundenen Arbeit ist man in der Geschäftswelt zusätzlich verpflichtet, digitale Arbeitsdaten zu speichern und bei Prüfungen oder Gerichtsverfahren vorzulegen, die entsprechenden Regeln stehen seit 2015 in den GoBD. Ein Datenverlust entbindet nicht davon und zieht entsprechende Konzequenzen nach sich, die mit vorhandenen Datensicherungen leicht vermeidbar sind.

Für die Planung und Umsetzung Ihrer individuellen Sicherungsstrategie und Technik nehmen Sie gerne Kontakt auf mit uns.

Smart-Home und Sicherheitstechnik soll möglichst unbemerkt und zuverlässig funktionieren ...

Smart-Home und Sicherheitstechnik soll möglichst unbemerkt und zuverlässig funktionieren.

Ausserdem lässt sich mit smarten Komponenten messbar Energie und damit Kosten einsparen.

Das gelingt bei guter Planung und Auswahl der geeigneten Komponenten, sowie anschließender Programmierung der Installation für die individuellen Wünsche und Bedürfnisse. Die Sicherheit wird dabei besonders berücksichtigt und ist durch namhafte nationale Entwickler und Hersteller gewährleistet.

Mehr Infos dazu und Beschreibungen von realisierten Projekten sind auf der Webseite zu finden.

Die Gefahr durch falsche Rechnungen per e-Mail für monatliche Verträge, angebliche ...

Die Gefahr durch falsche Rechnungen per e-Mail für monatliche Verträge, angebliche Dienstleistungen oder gebuchte Funktionen bleibt unverändert hoch.

Solche Mails sind inzwischen von Echten nur durch falsche Kunden- oder Vertragsnummern zu unterscheiden, manchmal erkennt man noch einen unpassenden Absender oder die Formulierung wirkt holprig. Im Zweifelsfall ist man auf der sicheren Seite, wenn keine Links in der Mail angeklickt und Anhänge nicht geöffnet werden.

Rechnungen im Anhang werden nicht als HTML Datei versendet, sondern üblicherweise als PDF.

Normalerweise können solche Mails ignoriert werden, denn monatliche Beträge werden meist automatisch abgebucht. Man läuft also nicht Gefahr, dass eine Funktion der ein Dienst abgeschaltet wird.

Korrekte Rechnungen für die Buchhaltung sollten grundsätzlich eigenhändig über das Online Kundencenter des Anbieters herunter geladen werden, leider nutzen Betrüger mit den Mails genau das aus und versuchen mit gefälschten Webseiten die Zugangsdaten abzufangen.

Apple Nutzer müssen besonders aufpassen, wenn beim normalen Surfen im Internet ...

Apple Nutzer müssen besonders aufpassen, wenn beim normalen Surfen im Internet unvermittelt ein Fenster zum Download und Installation vermeintlich notwendiger Software auftaucht.

Die Betrugsmasche versteckt sich zum Beispiel in Werbebannern, die auch bei sonst vertrauenswürdigen Webseiten auftreten können.

Betrüger versuchen damit regelmäßig, Nutzer zur Installation von scheinbar notwendiger oder bekannter Software zu bewegen. Tatsächlich installiert sich dabei eine Schadsoftware, die weitere schädliche Funktionen nachlädt.

Die Aufforderung zum Download oder zur Installation sehen durchaus echt aus, sollten aber keinesfalls weiter beachtet oder bestätigt werden. Am besten schließt man das betreffende Fenster einfach.

Downloads zur Installation von Zusatzprogrammen sollten Nutzer stets eigenhändig und nur direkt auf den Webseiten der Hersteller nutzen.

Oft verbreitet sich Schadsoftware über manipulierte Office-Dateien für Word, ...

Oft verbreitet sich Schadsoftware über manipulierte Office-Dateien für Word, Excel oder Powerpoint. Dazu befinden sich solche Dateien als Anhang an fast perfekt gestalteten e-Mails, die kaum Zweifel an der Zuverlässigkeit des Absenders aufkommen lassen, damit die angehängten Dateien bedenkenlos geöffnet werden.

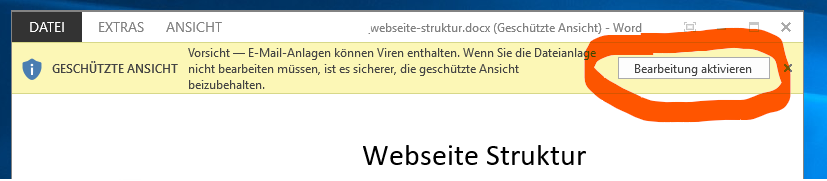

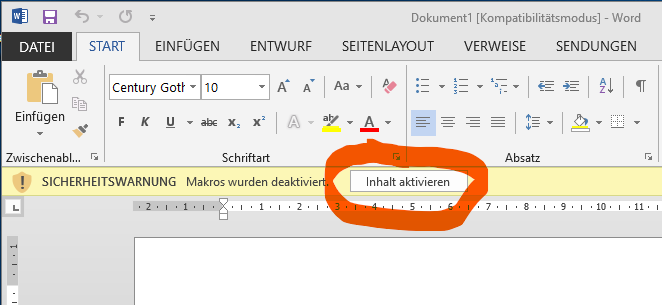

Soviel vorweg, das reine Anschauen solcher Anhänge ist meistens NOCH ungefährlich. Gefährlich wird es in dem Moment, wenn der Aufforderung, die Datei zu entsperren, gefolgt wird.

Microsoft Word warnt davor recht deutlich am oberen Rand, sofern diese Sicherung nicht deaktiviert wurde.

Auf diese Schaltfläche NICHT klicken !

Nur in wenigen Ausnahmen ist dies erforderlich, und das dann am besten in Absprache mit dem Ersteller der Datei.

Wenn solche Anhänge direkt aus der e-Mail heraus geöffnet werden, wird bedauerlicherweise immer die Aktivierung verlangt, auch bei harmlosen Dateien und auch, wenn sie nur gedruckt werden sollen.

Es empfiehlt sich deshalb, nach der schnellen Sichtkontrolle des Inhalts, zur weiteren Bearbeitung den Anhang der Mail lokal zu speichern (z.B. ziehen des Anhangs auf den Desktop im Hintergund). Dann erst diese Datei doppelt klicken/öffnen und prüfen, ob Word oder Excel o.ä. weiterhin eine Aktivierung des Inhalts verlangt. Bei harmlosen Dateien muss nämlich nichts gesperrt werden, weil kein ausführbarer Programmcode darin enthalten ist.

Verdächtige Dateien jedoch beharren weiterhin auf Aktivierung des Inhalts, was in dem Fall den Start der Schadsoftware bedeutet.

Fazit: Aufforderungen, um Inhalte oder die Bearbeitung zu aktivieren oder zu entsperren, sollten konsequent ignoriert werden.

Im Zweifelsfall müssen solche Dateien erst lokal abgelegt und dort erneut geöffnet werden, auf keinen Fall jedoch direkt aus dem Mailprogramm heraus.

Aufgrund der vielen Anfragen zu E-mails mit verunsicherndem Inhalt hier eine ...

Aufgrund der vielen Anfragen zu E-mails mit verunsicherndem Inhalt hier eine Auflistung von typischen Merkmalen von E-Mails mit kriminellen Inhalten. Auf Virenscanner kann man sich leider nie 100% verlassen, weil diese zeitverzögert um manchmal mehrere Tage erst die Schädlinge erkennen können.

Schadsoftware versucht auf vielen Ebenen sämtliche Daten zu erfassen, die irgendwie verfügbar sind. Damit sind in einem Netzwerk alle damit verbundenen Computer in Gefahr, auch wenn darauf die betreffende schädliche Datei nicht geöffnet wurde. Bei aktivierter Schadsoftware hilft sicher nur ein vollständiges Backup der Daten und Computersysteme, das die betroffenen Computer wieder in einen sauberen Zustand zurück versetzt.

Das Säuberungs- und Optimierungstool CC-Cleaner war in der Dateiversion 5.33 bzw ...

Das Säuberungs- und Optimierungstool CC-Cleaner war in der Dateiversion 5.33 bzw. die Cloud Version 1.07 von Unbekannten gehackt worden, und enthielt Schadsoftware, die eine Hintertür zum betreffenden PC öffnete. Darüber wirden Systeminformationen abgerufen und womöglich bestand auch die Gefahr, dass weitere Schadsoftware auf dem betreffenden PC zusätzlich eingeschleust wurde.

Der Hersteller Piriform ist am 12.9. auf den Hack seiner Download-Server aufmerksam geworden und hat Gegenmaßnahmen getroffen. Er empfiehlt dringend, auf die bereinigte und sichere neue Version 5.34 zu aktualisieren!

Download: https://www.piriform.com/ccleaner/download/standard

Weitere Details dazu hier zum Nachlesen: https://heise.de/-3834851

Aktuell lautet die Top-Meldung der Nachrichten, dass Benutzerdaten bei Yahoo ...

Aktuell lautet die Top-Meldung der Nachrichten, dass Benutzerdaten bei Yahoo gestohlen worden sind.

Dies ist in den letzten Jahren immer wieder vorgekommen, so zum Beispiel auch bei LinkedIn, Dropbox und anderen.

Allen Vorfällen gemeinsam ist, dass zunächst die Daten bloß gestohlen werden, entweder durch einen Hackerangriff, durch interne Mitarbeiter oder andere Datenlecks. Nach einer Weile erst werden diese gestohlenen Daten auf dem Schwarzmarkt angeboten, so wie nun die Yahoo Daten nach rund 2 Jahren aufgetaucht sind. Dies ist der Moment, an dem die Echtheit der Daten geprüft werden kann, und wie sich im Fall Dropbox herausgestellt hat, waren alle Benutzerdaten echt und nutzbar (sofern die Betroffenen Benutzer nicht zwischendurch sowieso ihr Passwort schon geändert hatten).

Jeder kann selbst testen, ob sich seine e-Mail Adresse in einem der betroffenen Datenpools befindet. Um dies zu tun existiert eine Webseite die darüber Auskunft gibt, ob und in welchen gestohlenen Daten sich die eigene e-Mail Adresse befindet: https://haveibeenpwned.com

Was ist zu tun, wenn die eingegebene Mailadresse als kompromittiert angezeigt wird?

Die Betrüger versuchen natürlich, mit den vorliegenden Mail-Kennwort Kombinationen populäre andere Dienste zu nutzen und auch Zugang zum Mailkonto selbst zu erhalten, weil viele Nutzer aus Bequemlichkeit die gleiche Kombination benutzen.

In dem Zusammenhang muss darauf geachtet werden, dass sich besonders das Passwort für das e-mail Konto von allen anderen Kennwörtern unterscheidet! Sollte dieses nämlich ebenfalls das gleiche sein, können Betrüger sogar den gesamten e-Mail Verkehr übernehmen, und damit weitere Dienste/Anmeldungen kapern, indem sie sich selbst die unbekannten Kennwörter zusenden lassen.

Nutzer von Microsoft Outlook haben die gefahrlose Möglichkeit, fragwürdige e-Mails ...

Nutzer von Microsoft Outlook haben die gefahrlose Möglichkeit, fragwürdige e-Mails zu prüfen oder bei Unsicherheit darüber, ob eine e-Mail „echt“ ist, wenn die folgenden Schritte beachtet werden:

Mit dieser Vorgehensweise nutzt man eine Besonderheit von Outlook, das e-Mails in diesem Ordner generell ohne Anhänge und Formatierung anzeigt. Somit werden Verlinkungen im Inhalt werden im Klartext angezeigt womit betrügerische Link-Adressen einfach zu erkennen sind (siehe hierzu früheren Beitrag zu diesem Thema).

Außerdem kann abgelesen werden, welche Anhänge der Mail beigefügt sind, würde man sie im normalen Ordner öffnen. So werden möglicherweise verschleierte Dateitypen im Anhang offensichtlich, wie zum Beispiel datei.pdf.exe, was bei vielen Rechnern nur als Anhang datei.pdf angezeigt würde ohne das entscheidende .exe am Schluss.

Wenn nach eingehender Prüfung feststeht, dass die e-mail „sauber“ ist, genügt ein zurückschieben in den normalen Posteingang, um sie inkl. Anhang ganz normal ohne Einschränkung zu öffnen.

Die Versuche, an Zugangsdaten von Benutzern von Apple Geräten zu kommen, häufen sich ...

Die Versuche, an Zugangsdaten von Benutzern von Apple Geräten zu kommen, häufen sich. Bislang konnten sich Nutzer von Apple Geräten mehr oder weniger sicher fühlen, jedoch scheinen diese Zeiten vorbei zu sein.

Meistens gehen die Attacken von perfekt gefälschten e-Mails aus, die zum Besuch einer präparierten Webseite auffordern. Bekannte Mails von Amazon, eBay, Telekommunikationsdienstleistern (Telekom, Vodafone etc.) und Banken dienen als Vorlage und wirken vertrauenserweckend. Hinzu kommt, dass durch Datenlecks bei großen Websites in der Vergangenheit millionen Mailadressen und dazu gehörende reale Namen auf dem Schwarzmarkt verteilt worden sind, die nun in den gefälschten Mails Anwendung finden. Deshalb ist inzwischen eine korrekte namentliche Anrede kein zuverlässiges Indiz mehr für die Echtheit einer Mail.

Ein sehr guter Artikel mit Hintergrundinformationen und hilfreichen Praxistipps für Apple Nutzer findet sich dazu hier: www.heise.de/-3232043