Kompetenz und Erfahrung seit über 30 Jahren !

Wir beraten und begleiten Sie bei der Digitalisierung mit Modernisierung Ihrer Technik und Optimierung der Arbeitsabläufe.

Teamviewer Fernwartung

hier klicken für Download

... danach Starten und ID durchgeben

Sicherheit

Tipps

Windows

Apple

Android

Infos können auch als e-Mail Newsletter abonniert werden

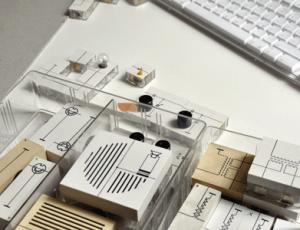

Wir realisieren mit Ihnen Ihr individuelles Smart Home System. Konfiguration bestehender und Planung/Einrichtung neuer Installationen

Liebe Kunden, liebe Freunde, wir bedanken uns für das entgegengebrachte Vertrauen ...

Liebe Kunden, liebe Freunde,

wir bedanken uns für das entgegengebrachte Vertrauen und wünschen eine schöne und besinnliche Weihnachtszeit.

Nehmen Sie die kommenden Feiertage zum Anlass, um die freie Zeit zu genießen und zu entspannen. Für das kommende Jahr wünschen wir alles Gute, Gesundheit und viel Erfolg.

Datensicherungen sind wichtiger als je zuvor! Das treu funktionierende Handy ...

Datensicherungen sind wichtiger als je zuvor!

Das treu funktionierende Handy geht kaputt oder verloren, man wird Opfer eines Virus der alle Daten verschlüsselt oder die gesamte Technik mit den gespeicherten Daten ist defekt oder geht durch eine Katastrophe gleich ganz verloren.

Alles realistische Szenarien die täglich stattfinden und die letzte Rettung ist eine vorhandene Datensicherung. Abgesehen von den verlorenen Daten und der damit verbundenen Arbeit ist man in der Geschäftswelt zusätzlich verpflichtet, digitale Arbeitsdaten zu speichern und bei Prüfungen oder Gerichtsverfahren vorzulegen, die entsprechenden Regeln stehen seit 2015 in den GoBD. Ein Datenverlust entbindet nicht davon und zieht entsprechende Konzequenzen nach sich, die mit vorhandenen Datensicherungen leicht vermeidbar sind.

Für die Planung und Umsetzung Ihrer individuellen Sicherungsstrategie und Technik nehmen Sie gerne Kontakt auf mit uns.

Smart-Home und Sicherheitstechnik soll möglichst unbemerkt und zuverlässig funktionieren ...

Smart-Home und Sicherheitstechnik soll möglichst unbemerkt und zuverlässig funktionieren.

Ausserdem lässt sich mit smarten Komponenten messbar Energie und damit Kosten einsparen.

Das gelingt bei guter Planung und Auswahl der geeigneten Komponenten, sowie anschließender Programmierung der Installation für die individuellen Wünsche und Bedürfnisse. Die Sicherheit wird dabei besonders berücksichtigt und ist durch namhafte nationale Entwickler und Hersteller gewährleistet.

Mehr Infos dazu und Beschreibungen von realisierten Projekten sind auf der Webseite zu finden.

Die Gefahr durch falsche Rechnungen per e-Mail für monatliche Verträge, angebliche ...

Die Gefahr durch falsche Rechnungen per e-Mail für monatliche Verträge, angebliche Dienstleistungen oder gebuchte Funktionen bleibt unverändert hoch.

Solche Mails sind inzwischen von Echten nur durch falsche Kunden- oder Vertragsnummern zu unterscheiden, manchmal erkennt man noch einen unpassenden Absender oder die Formulierung wirkt holprig. Im Zweifelsfall ist man auf der sicheren Seite, wenn keine Links in der Mail angeklickt und Anhänge nicht geöffnet werden.

Rechnungen im Anhang werden nicht als HTML Datei versendet, sondern üblicherweise als PDF.

Normalerweise können solche Mails ignoriert werden, denn monatliche Beträge werden meist automatisch abgebucht. Man läuft also nicht Gefahr, dass eine Funktion der ein Dienst abgeschaltet wird.

Korrekte Rechnungen für die Buchhaltung sollten grundsätzlich eigenhändig über das Online Kundencenter des Anbieters herunter geladen werden, leider nutzen Betrüger mit den Mails genau das aus und versuchen mit gefälschten Webseiten die Zugangsdaten abzufangen.

Apple Nutzer müssen besonders aufpassen, wenn beim normalen Surfen im Internet ...

Apple Nutzer müssen besonders aufpassen, wenn beim normalen Surfen im Internet unvermittelt ein Fenster zum Download und Installation vermeintlich notwendiger Software auftaucht.

Die Betrugsmasche versteckt sich zum Beispiel in Werbebannern, die auch bei sonst vertrauenswürdigen Webseiten auftreten können.

Betrüger versuchen damit regelmäßig, Nutzer zur Installation von scheinbar notwendiger oder bekannter Software zu bewegen. Tatsächlich installiert sich dabei eine Schadsoftware, die weitere schädliche Funktionen nachlädt.

Die Aufforderung zum Download oder zur Installation sehen durchaus echt aus, sollten aber keinesfalls weiter beachtet oder bestätigt werden. Am besten schließt man das betreffende Fenster einfach.

Downloads zur Installation von Zusatzprogrammen sollten Nutzer stets eigenhändig und nur direkt auf den Webseiten der Hersteller nutzen.

Oft verbreitet sich Schadsoftware über manipulierte Office-Dateien für Word, ...

Oft verbreitet sich Schadsoftware über manipulierte Office-Dateien für Word, Excel oder Powerpoint. Dazu befinden sich solche Dateien als Anhang an fast perfekt gestalteten e-Mails, die kaum Zweifel an der Zuverlässigkeit des Absenders aufkommen lassen, damit die angehängten Dateien bedenkenlos geöffnet werden.

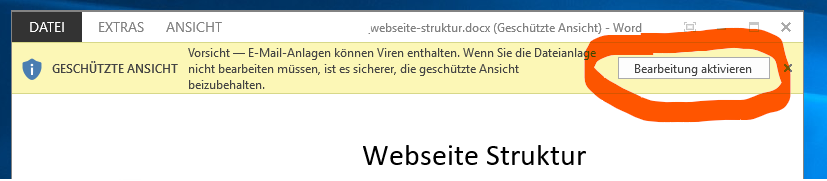

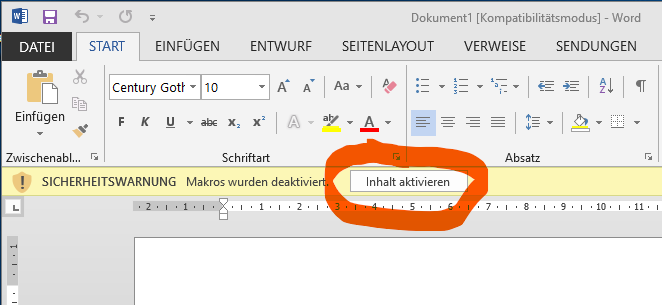

Soviel vorweg, das reine Anschauen solcher Anhänge ist meistens NOCH ungefährlich. Gefährlich wird es in dem Moment, wenn der Aufforderung, die Datei zu entsperren, gefolgt wird.

Microsoft Word warnt davor recht deutlich am oberen Rand, sofern diese Sicherung nicht deaktiviert wurde.

Auf diese Schaltfläche NICHT klicken !

Nur in wenigen Ausnahmen ist dies erforderlich, und das dann am besten in Absprache mit dem Ersteller der Datei.

Wenn solche Anhänge direkt aus der e-Mail heraus geöffnet werden, wird bedauerlicherweise immer die Aktivierung verlangt, auch bei harmlosen Dateien und auch, wenn sie nur gedruckt werden sollen.

Es empfiehlt sich deshalb, nach der schnellen Sichtkontrolle des Inhalts, zur weiteren Bearbeitung den Anhang der Mail lokal zu speichern (z.B. ziehen des Anhangs auf den Desktop im Hintergund). Dann erst diese Datei doppelt klicken/öffnen und prüfen, ob Word oder Excel o.ä. weiterhin eine Aktivierung des Inhalts verlangt. Bei harmlosen Dateien muss nämlich nichts gesperrt werden, weil kein ausführbarer Programmcode darin enthalten ist.

Verdächtige Dateien jedoch beharren weiterhin auf Aktivierung des Inhalts, was in dem Fall den Start der Schadsoftware bedeutet.

Fazit: Aufforderungen, um Inhalte oder die Bearbeitung zu aktivieren oder zu entsperren, sollten konsequent ignoriert werden.

Im Zweifelsfall müssen solche Dateien erst lokal abgelegt und dort erneut geöffnet werden, auf keinen Fall jedoch direkt aus dem Mailprogramm heraus.

Aufgrund der vielen Anfragen zu E-mails mit verunsicherndem Inhalt hier eine ...

Aufgrund der vielen Anfragen zu E-mails mit verunsicherndem Inhalt hier eine Auflistung von typischen Merkmalen von E-Mails mit kriminellen Inhalten. Auf Virenscanner kann man sich leider nie 100% verlassen, weil diese zeitverzögert um manchmal mehrere Tage erst die Schädlinge erkennen können.

Schadsoftware versucht auf vielen Ebenen sämtliche Daten zu erfassen, die irgendwie verfügbar sind. Damit sind in einem Netzwerk alle damit verbundenen Computer in Gefahr, auch wenn darauf die betreffende schädliche Datei nicht geöffnet wurde. Bei aktivierter Schadsoftware hilft sicher nur ein vollständiges Backup der Daten und Computersysteme, das die betroffenen Computer wieder in einen sauberen Zustand zurück versetzt.

Diese Spam-Mail kam heute bei verschiedenen Adressaten an, und ist ausnahmsweise ...

Diese Spam-Mail kam heute bei verschiedenen Adressaten an, und ist ausnahmsweise wirklich leicht als solche zu identifizieren. Die offenbar maschinelle Übersetzung ins Deutsche ist ausserdem sogar sehr lustig zu lesen.

Der Absender der Mail war im übrigen mit dem Empfänger gleich, angeblich hat sich der Empfänger diese Mail scheinbar selbst geschickt, ein typisches Merkmal von Spam-Mails, mal ganz abgesehen von der absurden Forderung anhand vermeintlicher Kenntnis persönlicher Daten.

Von: xxx@empfaenger.de

Gesendet: Freitag, 26. Oktober 2018 15:11

An: xxx@empfaenger.de

Betreff: Sicherheitswarnung!

Salut!

Wie Sie es Ihnen schon denken können, ist Ihr Konto (xxx@empfaenger.de ) gesprengt, denn ich Ihnen diese Nachricht von verschickt habe. 🙁

Ich vertrete eine bekannte internationale Gruppe von Hackern

In der Zeit vom 23.07.2018 bis zum 20.10.2018 wurden Sie mit dem Virus den wir erstellen haben über die von Ihnen besuchte Webseite für Erwachsene infiziert.

Zu dieser Zeit haben wir den Zutritt auf alle Ihre Briefwechsel, Konten in sozialen Netzwerken und Messengerdienste.

Mehr noch, haben wir volle Speicherauszüge dieser Informationen.

Wir sind uns Ihrer „kleinen und großen Geheimnisse“ bewusst, ja, ja… Sie haben ein ganz geheimes Leben.

Wir haben geguckt und aufgezeichnet, wie Sie Spaß auf Webseiten für Erwachsene hatten. Herr im Himmel, was für Geschmack und Liebhabereien haben Sie… 🙂

Aber die interessanteste Sache ist, dass wir Sie periodenweise auf der Webcam Ihres Computers aufgenommen haben. Die Web-Kamera wurde mit dem synchronisiert, was Sie gerade gesehen haben!

Ich glaube, dass Sie nicht möchten, dass Ihre Freunde und Angehörigen all Ihre Geheimnisse sehen, und bestimmt die Person, die Ihre Liebste ist.

Senden Sie $537 zu unserer Kryptowährung Bitcoin Wallet: 1PfbxCJkGNTZC7yFtHHhtPnZyiwQEUqAmu

Ich gewährleiste, dass wir in diesem Fall alle Ihre Geheimnisse löschen werden!

Ab dem Moment, in dem diese Mitteilung gelesen ist, funktioniert der Timer!

Sie haben 48 Stunden, um diese Summe zu bezahlen.

Kaum daß dieses Geld auf unserem Konto ist, werden Ihre Daten sofort vernichtet!

Sofern Geld nicht ankommt, werden alle Ihre Korrespondenz und das von uns aufgenommene Video automatisch an alle Kontakte geschickt, die in der Zeit der Infektion auf Ihrem Gerät erreichbar waren!

Leider, Sie müssen über ihre Sicherheit nachdenken!

Hoffentlich, diese Situation lehr Ihnen, mehr um Ihre Sicherheit kümmern.

Geben Sie acht auf sich!

Regelmäßig fällt uns auf, dass in e-Mails die Pflichtangaben fehlen, die bei ...

Regelmäßig fällt uns auf, dass in e-Mails die Pflichtangaben fehlen, die bei geschäftlicher Korrespondenz vorgeschrieben sind. Dies kann unter Umständen zu Abmahnungen und Strafzahlungen führen.

Seit dem 1. Januar 2007 wurden die Vorgaben für geschäftliche Korrespondenz gesetzlich auch auf die elektronische Kommunikation erweitert. Seitdem gelten bei e-Mails die gleichen Regeln und Pflichten für Angaben wie bei der Briefpost (-> IHK Frankfurt).

Wir empfehlen, entweder die Angaben vom Briefpapier zu übernehmen, oder sie ähnlich dem Impressum von Webseiten zu halten. Diese müssen die Postadresse, den Namen einer verantwortlichen Kontaktperson, benannte Möglichkeiten zur Kontaktaufnahme per Telefon sowie je nach Geschäftsform Steuernummern, Handelsregisternummern, Zulassungen usw. enthalten sein.

Eine e-mail Adresse selbst wird ja sowieso durch die Mail an sich kommuniziert, sollte aber der Vollständigkeit halber auch allgemein aufgeführt werden, denn oft unterscheidet sich die allgemeine Adresse von der individuellen Mailadresse des Absenders.

Das oft praktizierte Anhängen einer elektronischen Visitenkarte ist nicht ausreichend, denn diese kann nicht von jedem Empfänger geöffnet und gelesen werden, daher müssen die Angaben als Text in der e-Mail selbst erfolgen.

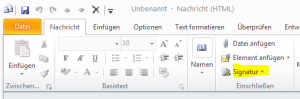

Dies ist mit gängigen Mailprogrammen und auch auf Mobilgeräten sehr einfach zu automatisieren, indem eine automatische Signatur mit diesen Informationen in jede erstellte e-Mail eingefügt wird.

Weitere Informationen dazu auch bei -> heise.de

Tipps für’s Einrichten von Signaturen

Tipps für’s Einrichten von Signaturen

In Outlook gelangt man zum Einrichten von Signaturen sehr einfach beim Erstellen einer Mail über die Schaltfläche „Signatur“ in der oberen Aktionsleiste.

Apple Mail bietet die Signaturverwaltung im Menü Mail – Optionen und weiter im Register Signaturen.

Mobilgeräte bieten in ihren Mail-Einstellungen ebenfalls allesamt die Möglichkeit, eine Standardsignatur anzugeben.

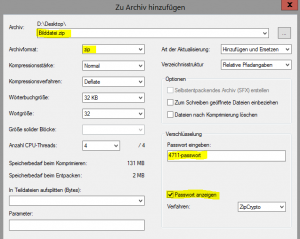

Oft werden wir nach einer Methode gefragt, Dateien die als Mail versendet werden ...

Oft werden wir nach einer Methode gefragt, Dateien die als Mail versendet werden sollen, zusätzlich mit einem Passwort zu verschlüsseln. Wir empfehlen dazu die kostenlose Software 7zip, die verschiedene Formate komprimierter Dateien verarbeiten und verschlüsselte Dateien selbst erstellen kann.

Vorausgesetzt, es ist eine aktuelle Version von 7zip installiert, gilt unter Windows diese Vorgehensweise:

Die so erzeugte ZIP Datei kann nun zur Auflistung des Inhalts jederzeit geöffnet werden, aber sobald Dateien daraus extrahiert werden sollen, muss das Passwort eingegeben werden. Empfänger solcher ZIP Dateien per e-Mail müssen beachten, dass die ZIP-Datei vor dem Öffnen lokal gespeichert werden sollte, denn ein direktes Öffnen aus der e-Mail heraus endet häufig in einer Fehlermeldung, die zum Abbruch der Verarbeitung führt.

Weitere Beiträge

Aktuelle Sicherheitsinfos und Tipps

Lesen Sie hier wichtige Informationen für unsere Kunden

Die Infos können unten auf der Webseite als e-Mail Newsletter abonniert werden.

Unsere Fachkompetenz mit zugleich persönlichem und für alle Kunden verständlichem Support sind unsere große Stärke.

Bayer edv-service

Sarrazinstr. 17

12159 Berlin

Fon: 030 - 78006010

Fax: 030 - 78006011

Mail: info@bayer-edv.de

Hier finden Sie kostenlose Software und Links zur schnellen Aktualisierung wichtiger Softwaremodule.

Gewährleistung beim Einsatz von Fremdsoftware können wir nicht übernehmen und schließen eine Haftung hiermit grundsätzlich aus.

Smart-Home und Sicherheitstechnik soll zuverlässig und unbemerkt funktionieren.

Mit den Heizungskomponenten von Homematic-IP kann ausserdem effektiv Energie und damit Kosten gespart werden. Inzwischen wurde das System auch als Alternative für einen hydraulischen Abgleich eines Heizungssystems bestätigt (Link zur Pressemitteilung…)

Wir bieten die Planung, Auswahl und Lieferung der geeigneten Komponenten, sowie anschliessend die Konfiguration und Programmierung der Installation, passend zu den individuellen Wünschen und Bedürfnissen. Sicherheit wird dabei besonders berücksichtigt und ist durch namhafte nationale Entwickler und Hersteller gewährleistet, die alle hier gültigen Datenschutzvorgaben erfüllen.

Die Werbeversprechen der Hersteller suggerieren oft, dass Jedermann/-frau ein Smart-Home selbst einrichten kann. In der Praxis entsteht doch meistens Frust, weil das System nicht wie erwartet oder vermeintlich unzuverlässig funktioniert oder erst bei der Nutzung wesentliche Einschränkungen erkennbar werden.

Unsere Erfahrungen aus Projekten seit 2016 helfen Ihnen dabei, dies zu vermeiden und zu lösen.

Wir planen und installieren komplette Smart-Home Systeme nach Bedarf. Mit HomeAssistant werden die unterschiedlichen Geräte und Module von Herstellern wie Homematic / Homematic IP, AVM / Zigbee / Philips Hue / Gardena / Webcams etc. zusammengeführt.

Die zentrale Bedienung steht damit auf beliebigen Mobilgeräten, Tablets und Computern zur Verfügung.

Realisierte Projekte

Autonomes Tiny-House

Optimierung der Heizung eines Ferienhauses

Die Heizungen des Ferienhauses haben hohe Stromkosten verursacht weil sie keine Temperatursteuerung hatten und oft eingeschaltet blieben, während das Haus unbewohnt war. Durch die Smart-Home Steuerung kann aus der Ferne der Verbrauch und der Status kontrolliert und gesteuert werden. So ist jetzt zum Beispiel auch ein komfortables Anwärmen für Gäste möglich, das im Winter bis zu 2 Tage braucht in denen es im Haus ungemütlich ist.

Belüftungsautomatik für Badezimmer

Das unzugängliche Fenster eines eines Altbau-Bads wird mit einem Fenster-Motor bewegt.

Abhängig von der Temperatur und Luftfeuchtigkeit innen und aussen, öffnet oder schliesst der Motor das Fenster automatisch.

Für die manuelle Steuerung ist im Bad ein Taster an der Wand montiert

Poolsteuerung mit Solarthermie

Die alte Filterpumpe war zu laut und brauchte zuviel Strom für die Poolgröße vom 17 m³. Ziel war es, den Stromverbrauch drastisch zu senken und die Geräuschentwicklung zu minimieren. Eine moderne Speck Alpha Eco Soft Pumpe mit variabler Leisung und Homematic Steuerung ist die optimale und zuverlässige Lösung.

Heizungssteuerung mit Heizkörperthermostaten

Lichtsteuerung

Sicherheit und Überwachung

Videoüberwachung des Aussenbereichs eines Hauses mit 5 Webcams

Wir betreuen mehrere Arztpraxen und deren jeweilige Spezialsoftware

Hauptschwerpunkte der Betreuung sind die Installation gängiger Praxissoftware wie Medistar, Z1, Dampsoft und DensOffice sowie die Einbindung digitaler Röntgengeräte.

Außerdem die Anbindung moderner Zusatzgeräte wie Kartenleser, Scanner und die zuverlässige Organisation der Datensicherung.

Mischsysteme mit Apple-Computern und darauf laufendem Windows in virtuellen Maschinen sind mehrfach in Betrieb und haben sich in der Praxis gut bewährt.

Wir betreuen mehrere Immobilienverwaltungen und deren jeweilige Spezialsoftware.

Hauptschwerpunkte der Betreuung ist die Softwareininstallation und Systemkonfiguration.

Aufgrund des vergleichsweise hohen Aufkommens von Korrespondenz per Papier beraten und konfigurieren wir die Optimierung mittels e-Post Diensten und sicherer Kundenkommunikation per e-mail und Downloadmöglichkeiten.

Anwälte, Notare, Steuerberatung

Anwälte, Notare und Steuerberatungen betreuen wir bei der Installation der Branchensoftware, der Benutzerkonfiguration, der Datensicherung und Sicherheit der Systeme aufgrund der Sensibilität der Daten.

Die Besonderheit dieser Kunden ist außerdem die oft vorgeschriebene Anbindung an externe Portale, mit denen sie für die papierlose Kommunikation mit Behörden über gesicherte Kanäle verbunden werden. Bei der Betreuung achten wir besonders auf den Einsatz der jeweils aktuellsten Soft- und Hardware, damit eventuelle Sicherheitslücken schnellstens beseitigt werden.

Wir betreuen Firmen und Einzelkunden mit sehr individuellen Ansprüchen und Konstellationen.

Ein Schwerpunkt unserer Beratung ist die zuverlässige Vernetzung von Geräten lokal und Online und Sicherstellung des damit verbundenen Datenschutzes.

Sollte mangels Datensicherung etwas verloren gegangen sein (aufgrund technischer Defekte, versehentlichem Löschen oder durch Schadsoftware), helfen wir bei einer möglichen Datenrettung.

Internet

Wir bieten technische Hilfe bei der Erstellung und Wartung von Webseiten und Webshops

Internet

Wir programmieren für Sie verschiedenste Plattformen im Internet, von der einfachen statischen Webseite über dynamische Content-Management Systeme und Shops bis zu individuellen Portalen.

Smart-Home Komponenten und Sicherheitssysteme erfordern zunehmend umfangreiche Programmierungen, die wir mit Ihnen konzipieren und umsetzen.

Wir haben langjährige Erfahrung mit der technischen Konfiguration von Webservern und programmieren für xtCommmerce, WordPress, Boonex Dolphin.

Eigenentwicklungen erfolgen mit HTML/CSS/Javascript/PHP/ASPx und nutzen Datenbanken auf mySQL und MS-SQL Basis.

Wir arbeiten jederzeit im Sinne unserer Kunden.

Unser Anspruch ist es, bei günstigen Kosten stets die beste und nachhaltigste Lösung zu finden.