Datensicherungen sind wichtiger als je zuvor! Das treu funktionierende Handy ...

Datensicherungen sind wichtiger als je zuvor!

Das treu funktionierende Handy geht kaputt oder verloren, man wird Opfer eines Virus der alle Daten verschlüsselt oder die gesamte Technik mit den gespeicherten Daten ist defekt oder geht durch eine Katastrophe gleich ganz verloren.

Alles realistische Szenarien die täglich stattfinden und die letzte Rettung ist eine vorhandene Datensicherung. Abgesehen von den verlorenen Daten und der damit verbundenen Arbeit ist man in der Geschäftswelt zusätzlich verpflichtet, digitale Arbeitsdaten zu speichern und bei Prüfungen oder Gerichtsverfahren vorzulegen, die entsprechenden Regeln stehen seit 2015 in den GoBD. Ein Datenverlust entbindet nicht davon und zieht entsprechende Konzequenzen nach sich, die mit vorhandenen Datensicherungen leicht vermeidbar sind.

Für die Planung und Umsetzung Ihrer individuellen Sicherungsstrategie und Technik nehmen Sie gerne Kontakt auf mit uns.

Die Gefahr durch falsche Rechnungen per e-Mail für monatliche Verträge, angebliche ...

Die Gefahr durch falsche Rechnungen per e-Mail für monatliche Verträge, angebliche Dienstleistungen oder gebuchte Funktionen bleibt unverändert hoch.

Solche Mails sind inzwischen von Echten nur durch falsche Kunden- oder Vertragsnummern zu unterscheiden, manchmal erkennt man noch einen unpassenden Absender oder die Formulierung wirkt holprig. Im Zweifelsfall ist man auf der sicheren Seite, wenn keine Links in der Mail angeklickt und Anhänge nicht geöffnet werden.

Rechnungen im Anhang werden nicht als HTML Datei versendet, sondern üblicherweise als PDF.

Normalerweise können solche Mails ignoriert werden, denn monatliche Beträge werden meist automatisch abgebucht. Man läuft also nicht Gefahr, dass eine Funktion der ein Dienst abgeschaltet wird.

Korrekte Rechnungen für die Buchhaltung sollten grundsätzlich eigenhändig über das Online Kundencenter des Anbieters herunter geladen werden, leider nutzen Betrüger mit den Mails genau das aus und versuchen mit gefälschten Webseiten die Zugangsdaten abzufangen.

Aufgrund der vielen Anfragen zu E-mails mit verunsicherndem Inhalt hier eine ...

Aufgrund der vielen Anfragen zu E-mails mit verunsicherndem Inhalt hier eine Auflistung von typischen Merkmalen von E-Mails mit kriminellen Inhalten. Auf Virenscanner kann man sich leider nie 100% verlassen, weil diese zeitverzögert um manchmal mehrere Tage erst die Schädlinge erkennen können.

Schadsoftware versucht auf vielen Ebenen sämtliche Daten zu erfassen, die irgendwie verfügbar sind. Damit sind in einem Netzwerk alle damit verbundenen Computer in Gefahr, auch wenn darauf die betreffende schädliche Datei nicht geöffnet wurde. Bei aktivierter Schadsoftware hilft sicher nur ein vollständiges Backup der Daten und Computersysteme, das die betroffenen Computer wieder in einen sauberen Zustand zurück versetzt.

Diese Spam-Mail kam heute bei verschiedenen Adressaten an, und ist ausnahmsweise ...

Diese Spam-Mail kam heute bei verschiedenen Adressaten an, und ist ausnahmsweise wirklich leicht als solche zu identifizieren. Die offenbar maschinelle Übersetzung ins Deutsche ist ausserdem sogar sehr lustig zu lesen.

Der Absender der Mail war im übrigen mit dem Empfänger gleich, angeblich hat sich der Empfänger diese Mail scheinbar selbst geschickt, ein typisches Merkmal von Spam-Mails, mal ganz abgesehen von der absurden Forderung anhand vermeintlicher Kenntnis persönlicher Daten.

Von: xxx@empfaenger.de

Gesendet: Freitag, 26. Oktober 2018 15:11

An: xxx@empfaenger.de

Betreff: Sicherheitswarnung!

Salut!

Wie Sie es Ihnen schon denken können, ist Ihr Konto (xxx@empfaenger.de ) gesprengt, denn ich Ihnen diese Nachricht von verschickt habe. 🙁

Ich vertrete eine bekannte internationale Gruppe von Hackern

In der Zeit vom 23.07.2018 bis zum 20.10.2018 wurden Sie mit dem Virus den wir erstellen haben über die von Ihnen besuchte Webseite für Erwachsene infiziert.

Zu dieser Zeit haben wir den Zutritt auf alle Ihre Briefwechsel, Konten in sozialen Netzwerken und Messengerdienste.

Mehr noch, haben wir volle Speicherauszüge dieser Informationen.

Wir sind uns Ihrer „kleinen und großen Geheimnisse“ bewusst, ja, ja… Sie haben ein ganz geheimes Leben.

Wir haben geguckt und aufgezeichnet, wie Sie Spaß auf Webseiten für Erwachsene hatten. Herr im Himmel, was für Geschmack und Liebhabereien haben Sie… 🙂

Aber die interessanteste Sache ist, dass wir Sie periodenweise auf der Webcam Ihres Computers aufgenommen haben. Die Web-Kamera wurde mit dem synchronisiert, was Sie gerade gesehen haben!

Ich glaube, dass Sie nicht möchten, dass Ihre Freunde und Angehörigen all Ihre Geheimnisse sehen, und bestimmt die Person, die Ihre Liebste ist.

Senden Sie $537 zu unserer Kryptowährung Bitcoin Wallet: 1PfbxCJkGNTZC7yFtHHhtPnZyiwQEUqAmu

Ich gewährleiste, dass wir in diesem Fall alle Ihre Geheimnisse löschen werden!

Ab dem Moment, in dem diese Mitteilung gelesen ist, funktioniert der Timer!

Sie haben 48 Stunden, um diese Summe zu bezahlen.

Kaum daß dieses Geld auf unserem Konto ist, werden Ihre Daten sofort vernichtet!

Sofern Geld nicht ankommt, werden alle Ihre Korrespondenz und das von uns aufgenommene Video automatisch an alle Kontakte geschickt, die in der Zeit der Infektion auf Ihrem Gerät erreichbar waren!

Leider, Sie müssen über ihre Sicherheit nachdenken!

Hoffentlich, diese Situation lehr Ihnen, mehr um Ihre Sicherheit kümmern.

Geben Sie acht auf sich!

Regelmäßig fällt uns auf, dass in e-Mails die Pflichtangaben fehlen, die bei ...

Regelmäßig fällt uns auf, dass in e-Mails die Pflichtangaben fehlen, die bei geschäftlicher Korrespondenz vorgeschrieben sind. Dies kann unter Umständen zu Abmahnungen und Strafzahlungen führen.

Seit dem 1. Januar 2007 wurden die Vorgaben für geschäftliche Korrespondenz gesetzlich auch auf die elektronische Kommunikation erweitert. Seitdem gelten bei e-Mails die gleichen Regeln und Pflichten für Angaben wie bei der Briefpost (-> IHK Frankfurt).

Wir empfehlen, entweder die Angaben vom Briefpapier zu übernehmen, oder sie ähnlich dem Impressum von Webseiten zu halten. Diese müssen die Postadresse, den Namen einer verantwortlichen Kontaktperson, benannte Möglichkeiten zur Kontaktaufnahme per Telefon sowie je nach Geschäftsform Steuernummern, Handelsregisternummern, Zulassungen usw. enthalten sein.

Eine e-mail Adresse selbst wird ja sowieso durch die Mail an sich kommuniziert, sollte aber der Vollständigkeit halber auch allgemein aufgeführt werden, denn oft unterscheidet sich die allgemeine Adresse von der individuellen Mailadresse des Absenders.

Das oft praktizierte Anhängen einer elektronischen Visitenkarte ist nicht ausreichend, denn diese kann nicht von jedem Empfänger geöffnet und gelesen werden, daher müssen die Angaben als Text in der e-Mail selbst erfolgen.

Dies ist mit gängigen Mailprogrammen und auch auf Mobilgeräten sehr einfach zu automatisieren, indem eine automatische Signatur mit diesen Informationen in jede erstellte e-Mail eingefügt wird.

Weitere Informationen dazu auch bei -> heise.de

Tipps für’s Einrichten von Signaturen

Tipps für’s Einrichten von Signaturen

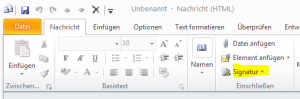

In Outlook gelangt man zum Einrichten von Signaturen sehr einfach beim Erstellen einer Mail über die Schaltfläche „Signatur“ in der oberen Aktionsleiste.

Apple Mail bietet die Signaturverwaltung im Menü Mail – Optionen und weiter im Register Signaturen.

Mobilgeräte bieten in ihren Mail-Einstellungen ebenfalls allesamt die Möglichkeit, eine Standardsignatur anzugeben.

Oft werden wir nach einer Methode gefragt, Dateien die als Mail versendet werden ...

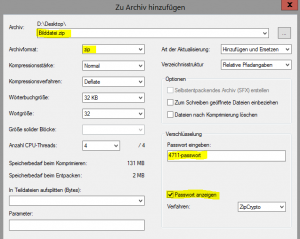

Oft werden wir nach einer Methode gefragt, Dateien die als Mail versendet werden sollen, zusätzlich mit einem Passwort zu verschlüsseln. Wir empfehlen dazu die kostenlose Software 7zip, die verschiedene Formate komprimierter Dateien verarbeiten und verschlüsselte Dateien selbst erstellen kann.

Vorausgesetzt, es ist eine aktuelle Version von 7zip installiert, gilt unter Windows diese Vorgehensweise:

Die so erzeugte ZIP Datei kann nun zur Auflistung des Inhalts jederzeit geöffnet werden, aber sobald Dateien daraus extrahiert werden sollen, muss das Passwort eingegeben werden. Empfänger solcher ZIP Dateien per e-Mail müssen beachten, dass die ZIP-Datei vor dem Öffnen lokal gespeichert werden sollte, denn ein direktes Öffnen aus der e-Mail heraus endet häufig in einer Fehlermeldung, die zum Abbruch der Verarbeitung führt.

Wenn iTunes keine Wiedergaben mehr zählt, hilft folgendes Vorgehen: im Menü „Ac ...

Wenn iTunes keine Wiedergaben mehr zählt, hilft folgendes Vorgehen:

Beobachtet wurde dieses Problem in der aktuellen Version 12.7

Seit Apples iOS 11 bei iPhones oder iPads kann es vorkommen, dass der Bildschirm ...

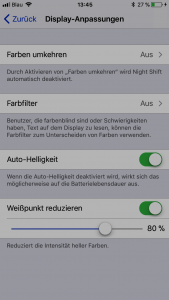

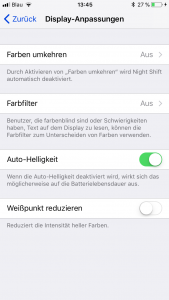

Seit Apples iOS 11 bei iPhones oder iPads kann es vorkommen, dass der Bildschirm dunkler erscheint als vom alten System gewohnt. Die Ursache dafür ist die geänderte Wirkung der Einstellung „Weißpunkt reduzieren“.

Seit Apples iOS 11 bei iPhones oder iPads kann es vorkommen, dass der Bildschirm dunkler erscheint als vom alten System gewohnt. Die Ursache dafür ist die geänderte Wirkung der Einstellung „Weißpunkt reduzieren“.

Wo früher lediglich „ein/aus“ möglich war und die Darstellung damit einfach nur weniger grell erschien, gibt es nun zusätzlich einen Regler, der die maximale Helligkeit beeinflusst. Wenn vor der Aktualisierung auf iOS 11 der Schalter für „Weißpunkt reduzieren“ aktiviert war, wird nun zusätzlich die Helligkeit um einen hohen Wert (80%) reduziert. Damit ist das Display zum Beispiel in der Sonne bei maximal möglicher Helligkeit nur noch sehr schwer lesbar. Augenscheinlich wirkt sich die neue Einstellung nur noch auf die Helligkeit und nicht mehr auf die Farben aus, daher kann aus unserer Sicht die Funktion guten Gewissens ganz abgeschaltet werden, um wieder eine Anzeige mit voller Lichtstärke zu erhalten.

Den Schalter findet man in iOS 11 jetzt nicht wie früher in den Einstellungen zu „Anzeige und Helligkeit“, sondern unter „Allgemein – Bedienungshilfen – Display-Anpassungen“ .

Immer wieder wird die Frage gestellt, weshalb man von bekannten Absendern Mails ...

Immer wieder wird die Frage gestellt, weshalb man von bekannten Absendern Mails mit Schadsoftware erhält, manchmal sogar von Adressen aus dem eigenen Firmennetzwerk ?

Die Absenderangaben von e-Mails lassen sich grundsätzlich extrem leicht fälschen oder verschleiern, dies kann vom echten Inhaber einer Mailadresse auch nicht verhindert werden.

In der Regel ist eine real genutzte e-Mail Adresse weithin bekannt bei Geschäftspartnern und im privaten Umfeld und kann auf Webseiten oft einfach abgelesen werden. Solche „echten“ Mailadressen werden von Versendern von Spam und Schadsoftware gesammelt und genutzt, um damit ihre Mails an Filtern vorbei zu schleusen und zugleich den Anschein zu erwecken, dass dem Inhalt vertraut werden kann – wegen des „bekannten“ Absenders.

Dagegen hilft letztlich nur die eigene Einschätzung und Erfahrung, solche betrügerischen Mails zu ignorieren oder gleich zu löschen.

Anhaltspunkte für falsche Mails sind Anhänge die eine Rechnung enhalten sollen, aber statt im PDF Format als Word- oder Excel Datei beigefügt sind. Ebenso führen Links zu Webseiten, auf denen man sich Geschäftsdokumente wie Rechnungen oder Gewinn/Zahlungsunterlagen herunterladen soll, praktisch immer direkt zu den Betrügern und dürfen keinesfalls angeklickt werden.

Nutzer von Microsoft Outlook können dubiose Mails in den Ordner Junk-E-Mail von Outlook verschieben und dort die Mail gefahrlos öffnen und untersuchen. Outlook sperrt Anhänge und Links für Mails in diesem Ordner komplett und können damit auch nicht versehentlich geöffnet werden. Außerdem sieht man mehr Klartext im Inhalt zur Beurteilung der Nachricht, falls sie sich doch als echt herausstellen sollte.

Aktuell lautet die Top-Meldung der Nachrichten, dass Benutzerdaten bei Yahoo ...

Aktuell lautet die Top-Meldung der Nachrichten, dass Benutzerdaten bei Yahoo gestohlen worden sind.

Dies ist in den letzten Jahren immer wieder vorgekommen, so zum Beispiel auch bei LinkedIn, Dropbox und anderen.

Allen Vorfällen gemeinsam ist, dass zunächst die Daten bloß gestohlen werden, entweder durch einen Hackerangriff, durch interne Mitarbeiter oder andere Datenlecks. Nach einer Weile erst werden diese gestohlenen Daten auf dem Schwarzmarkt angeboten, so wie nun die Yahoo Daten nach rund 2 Jahren aufgetaucht sind. Dies ist der Moment, an dem die Echtheit der Daten geprüft werden kann, und wie sich im Fall Dropbox herausgestellt hat, waren alle Benutzerdaten echt und nutzbar (sofern die Betroffenen Benutzer nicht zwischendurch sowieso ihr Passwort schon geändert hatten).

Jeder kann selbst testen, ob sich seine e-Mail Adresse in einem der betroffenen Datenpools befindet. Um dies zu tun existiert eine Webseite die darüber Auskunft gibt, ob und in welchen gestohlenen Daten sich die eigene e-Mail Adresse befindet: https://haveibeenpwned.com

Was ist zu tun, wenn die eingegebene Mailadresse als kompromittiert angezeigt wird?

Die Betrüger versuchen natürlich, mit den vorliegenden Mail-Kennwort Kombinationen populäre andere Dienste zu nutzen und auch Zugang zum Mailkonto selbst zu erhalten, weil viele Nutzer aus Bequemlichkeit die gleiche Kombination benutzen.

In dem Zusammenhang muss darauf geachtet werden, dass sich besonders das Passwort für das e-mail Konto von allen anderen Kennwörtern unterscheidet! Sollte dieses nämlich ebenfalls das gleiche sein, können Betrüger sogar den gesamten e-Mail Verkehr übernehmen, und damit weitere Dienste/Anmeldungen kapern, indem sie sich selbst die unbekannten Kennwörter zusenden lassen.